Tor браузер. Анонимность в сети.

Внимание! Если важна конфеденциальность! Перед каждым входом в сеть! Заходим сюда.

Привет маленький анонимус! Если вдруг тебе не посчастливилось родиться в тотолитарном государстве (или хуже), в твоей стране сажают за слова, и возможно даже за мысли, а мб просто так..чтобы повысить раскрываемость, то вопрос анонимности является 1 из приоритетных. Оставаться невидимым в сети практически невозможная задача, однако, можно сделать так, чтобы твои поиски стоили неоправданно дорого. В таком случае искать тебя - максимально невыгодное занятие.

1 Из вариантов оставаться анонимным - тор. Однако, даже он не гарантирует полной анонимности, особенно если ты используешь его неправильно.

Полезные ссылки

- Инструкия по установке

- Обход блокировок в максимально тотолитарных странах

- зеркало для официального сайта torproject (актуально после блокировки в россии с 1 декабря)

Установка

Я буду рассматривать процесс установки Tor Browser под Mac os, т.к. все что мне нужно - прокаченный впн для просмотра linkedin и protonmail. Для других систем можешь использовать эту инструкцию. Для установки необходим пакетный менеджер brew. Рекомендую смотреть что находится в install.sh, а не бездумно копировать скрипт запуска.

brew instal tor

Настройка tor

Открываем терминал: vim /usr/local/etc/tor/torrc.sample

настройки

## Configuration file for a typical Tor user

## Last updated 28 February 2019 for Tor 0.3.5.1-alpha.

## (may or may not work for much older or much newer versions of Tor.)

##

## Lines that begin with "## " try to explain what's going on. Lines

## that begin with just "#" are disabled commands: you can enable them

## by removing the "#" symbol.

##

## See 'man tor', or https://www.torproject.org/docs/tor-manual.html,

## for more options you can use in this file.

##

## Tor will look for this file in various places based on your platform:

## https://www.torproject.org/docs/faq#torrc

## Tor opens a SOCKS proxy on port 9050 by default -- even if you don't

## configure one below. Set "SOCKSPort 0" if you plan to run Tor only

## as a relay, and not make any local application connections yourself.

SOCKSPort 9050 # Default: Bind to localhost:9050 for local connections.

#SOCKSPort 192.168.0.1:9100 # Bind to this address:port too.

## Entry policies to allow/deny SOCKS requests based on IP address.

## First entry that matches wins. If no SOCKSPolicy is set, we accept

## all (and only) requests that reach a SOCKSPort. Untrusted users who

## can access your SOCKSPort may be able to learn about the connections

## you make.

#SOCKSPolicy accept 192.168.0.0/16

#SOCKSPolicy accept6 FC00::/7

#SOCKSPolicy reject *

## Logs go to stdout at level "notice" unless redirected by something

## else, like one of the below lines. You can have as many Log lines as

## you want.

##

## We advise using "notice" in most cases, since anything more verbose

## may provide sensitive information to an attacker who obtains the logs.

##

## Send all messages of level 'notice' or higher to /usr/local/var/log/tor/notices.log

#Log notice file /usr/local/var/log/tor/notices.log

## Send every possible message to /usr/local/var/log/tor/debug.log

#Log debug file /usr/local/var/log/tor/debug.log

## Use the system log instead of Tor's logfiles

#Log notice syslog

## To send all messages to stderr:

#Log debug stderr

## Uncomment this to start the process in the background... or use

## --runasdaemon 1 on the command line. This is ignored on Windows;

## see the FAQ entry if you want Tor to run as an NT service.

RunAsDaemon 1

## The directory for keeping all the keys/etc. By default, we store

## things in $HOME/.tor on Unix, and in Application Data\tor on Windows.

#DataDirectory /usr/local/var/lib/tor

## The port on which Tor will listen for local connections from Tor

## controller applications, as documented in control-spec.txt.

ControlPort 9051

## If you enable the controlport, be sure to enable one of these

## authentication methods, to prevent attackers from accessing it.

#HashedControlPassword 16:872860B76453A77D60CA2BB8C1A7042072093276A3D701AD684053EC4C

#CookieAuthentication 1

############### This section is just for location-hidden services ###

## Once you have configured a hidden service, you can look at the

## contents of the file ".../hidden_service/hostname" for the address

## to tell people.

##

## HiddenServicePort x y:z says to redirect requests on port x to the

## address y:z.

#HiddenServiceDir /usr/local/var/lib/tor/hidden_service/

#HiddenServicePort 80 127.0.0.1:80

#HiddenServiceDir /usr/local/var/lib/tor/other_hidden_service/

#HiddenServicePort 80 127.0.0.1:80

#HiddenServicePort 22 127.0.0.1:22

################ This section is just for relays #####################

#

## See https://www.torproject.org/docs/tor-doc-relay for details.

## Required: what port to advertise for incoming Tor connections.

ORPort 9001

## If you want to listen on a port other than the one advertised in

## ORPort (e.g. to advertise 443 but bind to 9090), you can do it as

## follows. You'll need to do ipchains or other port forwarding

## yourself to make this work.

#ORPort 443 NoListen

#ORPort 127.0.0.1:9090 NoAdvertise

## If you want to listen on IPv6 your numeric address must be explicitly

## between square brackets as follows. You must also listen on IPv4.

#ORPort [2001:DB8::1]:9050

## The IP address or full DNS name for incoming connections to your

## relay. Leave commented out and Tor will guess.

#Address noname.example.com

## If you have multiple network interfaces, you can specify one for

## outgoing traffic to use.

## OutboundBindAddressExit will be used for all exit traffic, while

## OutboundBindAddressOR will be used for all OR and Dir connections

## (DNS connections ignore OutboundBindAddress).

## If you do not wish to differentiate, use OutboundBindAddress to

## specify the same address for both in a single line.

#OutboundBindAddressExit 10.0.0.4

#OutboundBindAddressOR 10.0.0.5

## A handle for your relay, so people don't have to refer to it by key.

## Nicknames must be between 1 and 19 characters inclusive, and must

## contain only the characters [a-zA-Z0-9].

## If not set, "Unnamed" will be used.

#Nickname ididnteditheconfig

## Define these to limit how much relayed traffic you will allow. Your

## own traffic is still unthrottled. Note that RelayBandwidthRate must

## be at least 75 kilobytes per second.

## Note that units for these config options are bytes (per second), not

## bits (per second), and that prefixes are binary prefixes, i.e. 2^10,

## 2^20, etc.

RelayBandwidthRate 150 KBytes # Throttle traffic to 100KB/s (800Kbps)

RelayBandwidthBurst 300 KBytes # But allow bursts up to 200KB (1600Kb)

## Use these to restrict the maximum traffic per day, week, or month.

## Note that this threshold applies separately to sent and received bytes,

## not to their sum: setting "40 GB" may allow up to 80 GB total before

## hibernating.

##

## Set a maximum of 40 gigabytes each way per period.

#AccountingMax 40 GBytes

## Each period starts daily at midnight (AccountingMax is per day)

#AccountingStart day 00:00

## Each period starts on the 3rd of the month at 15:00 (AccountingMax

## is per month)

#AccountingStart month 3 15:00

## Administrative contact information for this relay or bridge. This line

## can be used to contact you if your relay or bridge is misconfigured or

## something else goes wrong. Note that we archive and publish all

## descriptors containing these lines and that Google indexes them, so

## spammers might also collect them. You may want to obscure the fact that

## it's an email address and/or generate a new address for this purpose.

##

## If you are running multiple relays, you MUST set this option.

##

#ContactInfo Random Person <nobody AT example dot com>

## You might also include your PGP or GPG fingerprint if you have one:

#ContactInfo 0xFFFFFFFF Random Person <nobody AT example dot com>

## Uncomment this to mirror directory information for others. Please do

## if you have enough bandwidth.

#DirPort 9030 # what port to advertise for directory connections

## If you want to listen on a port other than the one advertised in

## DirPort (e.g. to advertise 80 but bind to 9091), you can do it as

## follows. below too. You'll need to do ipchains or other port

## forwarding yourself to make this work.

#DirPort 80 NoListen

#DirPort 127.0.0.1:9091 NoAdvertise

## Uncomment to return an arbitrary blob of html on your DirPort. Now you

## can explain what Tor is if anybody wonders why your IP address is

## contacting them. See contrib/tor-exit-notice.html in Tor's source

## distribution for a sample.

#DirPortFrontPage /usr/local/etc/tor/tor-exit-notice.html

## Uncomment this if you run more than one Tor relay, and add the identity

## key fingerprint of each Tor relay you control, even if they're on

## different networks. You declare it here so Tor clients can avoid

## using more than one of your relays in a single circuit. See

## https://www.torproject.org/docs/faq#MultipleRelays

## However, you should never include a bridge's fingerprint here, as it would

## break its concealability and potentially reveal its IP/TCP address.

##

## If you are running multiple relays, you MUST set this option.

##

## Note: do not use MyFamily on bridge relays.

#MyFamily $keyid,$keyid,...

## Uncomment this if you want your relay to be an exit, with the default

## exit policy (or whatever exit policy you set below).

## (If ReducedExitPolicy, ExitPolicy, or IPv6Exit are set, relays are exits.

## If none of these options are set, relays are non-exits.)

#ExitRelay 1

## Uncomment this if you want your relay to allow IPv6 exit traffic.

## (Relays do not allow any exit traffic by default.)

#IPv6Exit 1

## Uncomment this if you want your relay to be an exit, with a reduced set

## of exit ports.

#ReducedExitPolicy 1

## Uncomment these lines if you want your relay to be an exit, with the

## specified set of exit IPs and ports.

##

## A comma-separated list of exit policies. They're considered first

## to last, and the first match wins.

##

## If you want to allow the same ports on IPv4 and IPv6, write your rules

## using accept/reject *. If you want to allow different ports on IPv4 and

## IPv6, write your IPv6 rules using accept6/reject6 *6, and your IPv4 rules

## using accept/reject *4.

##

## If you want to _replace_ the default exit policy, end this with either a

## reject *:* or an accept *:*. Otherwise, you're _augmenting_ (prepending to)

## the default exit policy. Leave commented to just use the default, which is

## described in the man page or at

## https://www.torproject.org/documentation.html

##

## Look at https://www.torproject.org/faq-abuse.html#TypicalAbuses

## for issues you might encounter if you use the default exit policy.

##

## If certain IPs and ports are blocked externally, e.g. by your firewall,

## you should update your exit policy to reflect this -- otherwise Tor

## users will be told that those destinations are down.

##

## For security, by default Tor rejects connections to private (local)

## networks, including to the configured primary public IPv4 and IPv6 addresses,

## and any public IPv4 and IPv6 addresses on any interface on the relay.

## See the man page entry for ExitPolicyRejectPrivate if you want to allow

## "exit enclaving".

##

#ExitPolicy accept *:6660-6667,reject *:* # allow irc ports on IPv4 and IPv6 but no more

#ExitPolicy accept *:119 # accept nntp ports on IPv4 and IPv6 as well as default exit policy

#ExitPolicy accept *4:119 # accept nntp ports on IPv4 only as well as default exit policy

#ExitPolicy accept6 *6:119 # accept nntp ports on IPv6 only as well as default exit policy

#ExitPolicy reject *:* # no exits allowed

## Bridge relays (or "bridges") are Tor relays that aren't listed in the

## main directory. Since there is no complete public list of them, even an

## ISP that filters connections to all the known Tor relays probably

## won't be able to block all the bridges. Also, websites won't treat you

## differently because they won't know you're running Tor. If you can

## be a real relay, please do; but if not, be a bridge!

##

## Warning: when running your Tor as a bridge, make sure than MyFamily is

## NOT configured.

#BridgeRelay 1

## By default, Tor will advertise your bridge to users through various

## mechanisms like https://bridges.torproject.org/. If you want to run

## a private bridge, for example because you'll give out your bridge

## address manually to your friends, uncomment this line:

#PublishServerDescriptor 0

## Configuration options can be imported from files or folders using the %include

## option with the value being a path. This path can have wildcards. Wildcards are

## expanded first, using lexical order. Then, for each matching file or folder, the following

## rules are followed: if the path is a file, the options from the file will be parsed as if

## they were written where the %include option is. If the path is a folder, all files on that

## folder will be parsed following lexical order. Files starting with a dot are ignored. Files

## on subfolders are ignored.

## The %include option can be used recursively.

#%include /etc/torrc.d/*.conf

После настроек mv mv /usr/local/etc/tor/torrc.sample /usr/local/etc/tor/torrc и brew services start tor

Настройка в браузере

Идем в настройки -> proxy. Выбираем socks5. Host: 127.0.0.1 Port: 9050 (указывается в настройках, 9050 - дефолт)  Для быстрого переключения прокси рекомендую использовать данный плагин. Перед использованием необходимо отключить прокси в браузере, перейти в настройки расщирения, и ввести адрес и порт для тор ноды.

Для быстрого переключения прокси рекомендую использовать данный плагин. Перед использованием необходимо отключить прокси в браузере, перейти в настройки расщирения, и ввести адрес и порт для тор ноды.

Плагин для браузера

Для реального глубокого погружени рекомендую юзать дадик сервер + tor browser. Для простого обхода ограничений авторитарных стран, чтобы посидеть на linkedin и protonmail, можно просто установить следующей плагин. Для chrome/safari можно найти что-то похожее, но лучше избегать эти браузеры (в целом)

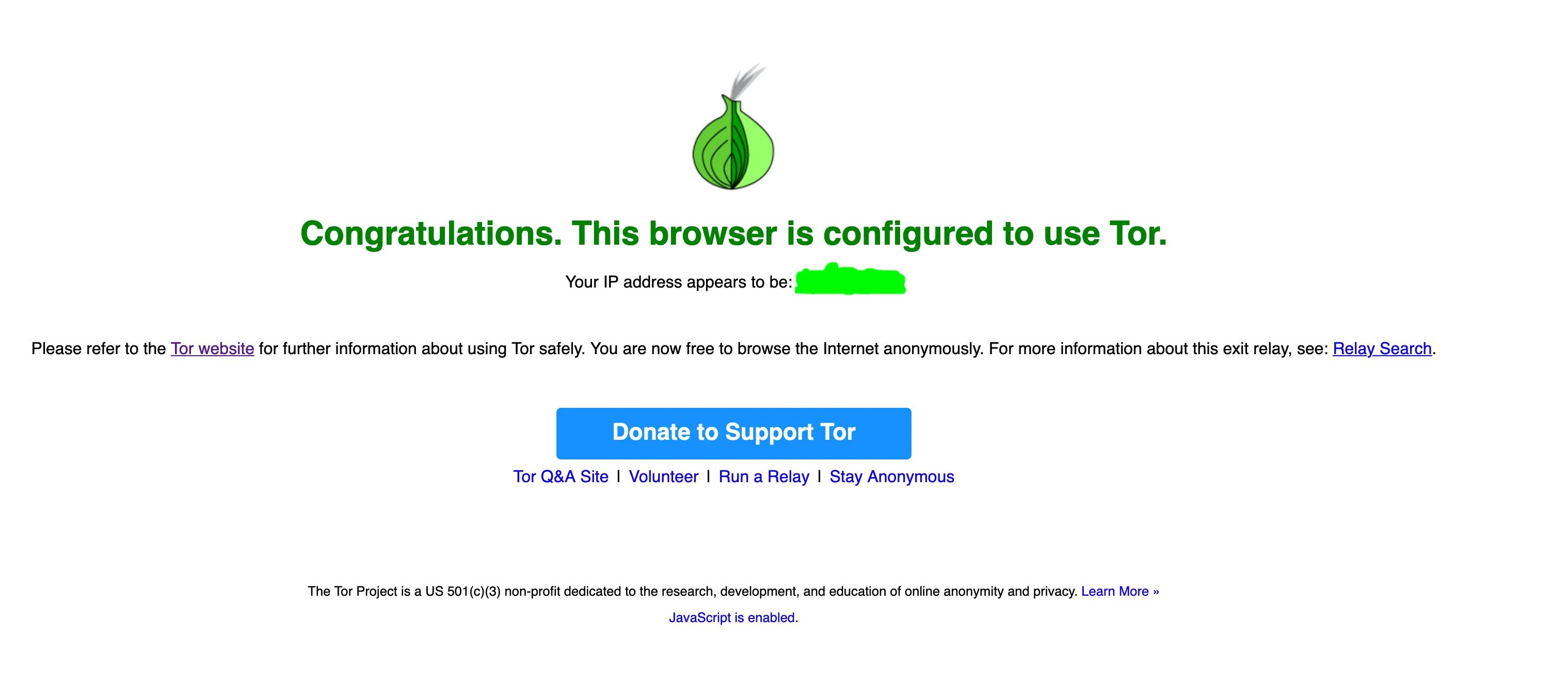

Внимание! Если важна конфеденциальность. Перед каждым входом в сеть! Заходим сюда. Должно быть так:  Если есть красное - соединение не защищено.

Если есть красное - соединение не защищено.

onion сайты в Firefox

Для того чтобы открыть onion сайт в фф нужно зайти по адресу about:config Найти network.dns.blockDotOnion и установить в false В идеале я рекомендую просто загрузить tor browser

Советы по использованию.

Данные советы нацелены на повышение сложности для вашей идентификации. В большинстве случаев это не требуется, однако, если вы журналист, оппоиционер, или просто параноик - тогда welcome. Кроме того, многие из них применимы и к обычному использованию сети интернет.

адвайсы

- Используй отдельный компьютер для выхода в tor.

- Никогда не делай full screen mode. Разрешение экрана также может идентифицировать тебя в некоторых случаях.

- Никогда не используй выход в инетрнет с данного компьютера без tor сети.

- Используй linux. (Тут можно прочитать про сравнение наиболее безопасных дистрибутивов, очке желатлеьно не использовать проприетарное по (ubuntu, debian и прочее слабо подходят), автор остановился в свое время на BlackArch). И даже не думай что у тебя получится оставаться в тени с использованием mac os и темболее windows

- Используй браузер который не следит за тобой. В идеале tor браузер, можно firefox (никаких хромов, максимум chromium)

- Забудь про vpn, особенно про бесплатные vpn. Исключение составляет свой собственный vpn, купленный в оффшоре, в таком случае штука весьма полезна. Софт для настройки - Dante . Не используй аккаунты в сети tor которые хотябы однажды ты использовал с незащищенным соединением.

- Все транзакции ТОЛЬКО через bitcoin либо другую крипту.

- Используй dedicated сервер (как я сказал выше, покупай только за крипту).

- Используй виртуальный номер телефона, естественно за крипту (Например тут, или тут).

- Не используй открытые поисковики (google, yandex, bing, yahoo и прочий корпоротивный шлак, особенно те который имеют сервера в твоей стране). Используй DuckDuckGo для поиска в публичной сети (для onion можно использовать что-то наподобие torch)

- Никогда не вводи команды и скрипты из интернета (особенно через Ctrl-c Ctrl-v, даже если ты знаешь что они делают, под копотом могут быть скрытые символы, печатай руками) Если не хватает навыков - не вводи вообще ничего, чиатй форумы, повышай техническую грамматность, имей критическое мышление.

- Используй сложные пароли. Никогда не используй пароли дважды, в идеале используй мнемонику для запоминаня сложных паролей, чуть менее удачным, но все еще рабочим решением, являются программы для хранения паролей: KeePass, Bitwarden (старайся использовать self-hosted версию)

- Включи шифрование диска, ограничь количество попыток входа перед удалением данных.

- Не нарушай закон. Я серьезно, смысл статьи не в этом. Под законом я подразумиваю те нормы которые действительно предотвращают приченение вреда, а не херня из серии “он сказал что думает и оскорбил верующих, давайте ему впаяем 5 лет.”

- Старайся не посвещать браузеры со включенным javascript, большинство кода внутри - максимально небезопасная помойка. (без обид, мне можно так говорить, т.к. я тоже приложил к ней руку)

- Перед каждым входом в сеть проверяй свой статус!.

Многие вещи могут показаться дорогими, однако, когда ты будешь думать об этом, подумай что дороже, купить ноут и виртуальный номер с сервером, или отсидеть несколько лет с пытками за просто так. Ну или как всегда есть 2 вариант, просто заткнуться и теперть, выбирать тебе.

P.s. телеграм не анонимен, vpn прослушивается, ваш сосед - правокатор, а бабка снизу - шпион. Возможно оно и не так, однако уверенности в этом нет. Будь аккуратен, маленький анонимус. P.p.s если есть что добавить - пиши в комменты, как и всегда, скорее всего я что-то упустил.

Ссылки на ресурсы в даркнете

- Torch [поисковик]

- Haystack [поисковик]

- DuckDuckGO [поисковик] (onion версия)

- Flibusta [книги]

- Dark wiki

- Скрытый кошелек

- Аналог реддита

- ProtonMail [почта] (onion версия) На самом деле тут все под большим вопросом, хоть письма и шифруются, для protonmail вполне нормально опубликовать в открытый доступ метаинформацию о ваших письмах

- Torbox [почта]

P.s. 3 декабря 2021 года в России начали пытаться блокировать публичные узлы для доступа в тор. Дабы избежать этой напасти, рекомендую посмотреть этот проект